破坏者修改器

破坏者修改器(Destructive Modifier)是一种用于改变和破坏计(🏨)算机程序和系统的工具。它能够对软件、硬件和通信网络进行各种形式的攻击和破坏。破坏(🦍)者修改器通常(🍑)被黑客和(🍟)恶意分子使用,其目的是入侵系统、窃取敏感信息、造成系统崩溃或破坏(🎽)数据完整性。

破坏者修改器的功能包括但不限于:

1. 病毒和蠕虫:破坏者修改器可以制作和传播计算机病毒和蠕虫。这些病毒和蠕虫通过侵入目标系统,复制自身(🏸)并传播给其他系统,从而利用系统漏洞或弱点对系统进行破坏。

2. 拒绝服务攻击(DoS):破坏者修改器可以发送大量无效请求或恶意流量到目标系统,使其超出(⛎)正常负荷范围,导致系统无法正常工作或崩溃。这种(💏)攻击(🥋)会导(📿)致重要服务无法使用,给用户和组织带来不便(🚣)和损失。

3. 木马程序:破坏者修改器(🏊)可以创建和植入木马程序,这些程序伪装成正常的程(👱)序或文件,但实际(🗳)上会在被感(⛷)染的系统上暗中执行特定的恶意(🍻)操作。木马程序可以用于窃取用户信息、监控用户活动、远程控制系统等。

4. 数据篡(🈲)改:(🚘)破坏者修改器可以修改和破坏系统内的数据。这些修改(🏁)可能导致数据的完整(🍍)性遭到破坏,甚至引发传输和处理(😮)错误。这对于金融机构、政府机构和企业的数(📑)据安全和可靠性产生(🥂)严重影响。

破坏者修改器使用的方法和手段繁多。黑客和恶意分子通常(😟)会利用软件漏洞、弱密码、社交工程和钓鱼等(🥕)手(🐁)段获取系统和用户的访问(🥒)权限。一旦获得权限,他们就可以使用破坏者修改器(🔑)进行攻击和破坏。

针(👂)对破坏者修改器的防御措施是至关重要的。以下是几种常见的防御措施:

1. 更新和修(📐)复漏洞:及时更(🌖)新软件和操作系统补丁,修复已知的(🚁)漏洞,以防黑客利用这些漏洞(🚟)入侵系统(⛎)。

2. 强化安全(📃)措施:加强访问控制和身份验(🥙)证措施,限制系统(💜)和用户的权限,确保只有授权人员才能访问敏感信息和功能。

3. 安全审(🌠)计和监控:建立安全审计机制,监测系统和网络的活动,及时发现和应对异常和可疑行为。

4. 增强用户教育和意识:提高用户对网络安全的认识和意识(🍱),教育用户如何识别和避免常见的网络攻击和欺诈手段。

破坏者修改器带来的威胁和(🆑)风险日益增加。面对这一挑战,我们需要采取一系列综合的措施,从技术、管理和教育层面共同应对。只有通过共同努力,我们才能确保计算机系统的安全,保护用户的隐私和利(🎖)益。

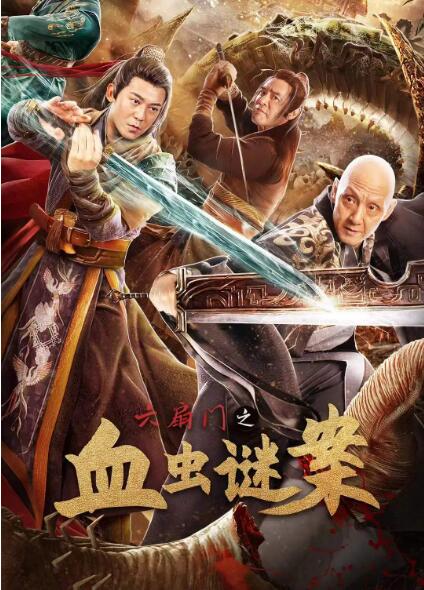

勇士之门